Kostenfreies SSL Zertifikat in Contao nutzen: Unterschied zwischen den Versionen

Aus Contao Community Documentation

| (2 dazwischenliegende Versionen von einem Benutzer werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| − | ''' | + | '''Wie ihr bei startssl.com ein Domain Zertifikat bekommt, es bei All-inkl.com einbindet und die .htaccess anpasst''' |

| − | + | == Registrieren und ein E-Mail Zertifikat erstellen == | |

| − | Wie ihr bei startssl.com ein Domain Zertifikat bekommt, es bei All-inkl.com einbindet und die .htaccess anpasst | + | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | ''' | + | |

Als ersten Schritt registriert Ihr euch. Hierzu müsst Ihr eure echten Daten angeben, diese müssen mit den Daten der Domain übereinstimmen! | Als ersten Schritt registriert Ihr euch. Hierzu müsst Ihr eure echten Daten angeben, diese müssen mit den Daten der Domain übereinstimmen! | ||

| − | |||

Ihr erhaltet ein Browser Zertifikat zur Authentifizierung bei startssl.com. Exportiert dieses Zertifikat (mit Passwort Verschlüsselung!) an einen sicheren Ort. Dieses Zertifikat könnt ihr auch für signierte und verschlüsselte E-Mails verwenden. | Ihr erhaltet ein Browser Zertifikat zur Authentifizierung bei startssl.com. Exportiert dieses Zertifikat (mit Passwort Verschlüsselung!) an einen sicheren Ort. Dieses Zertifikat könnt ihr auch für signierte und verschlüsselte E-Mails verwenden. | ||

| − | |||

Meldet euch anschließend bei startssl.com mit Hilfe des Zertifikats an. Sollte es hierbei zu einer Fehlermeldung kommen, so re-importiert ihr das zuvor exportierte Zertifikat in den Browser (zumindest beim Chrome war das die Lösung). | Meldet euch anschließend bei startssl.com mit Hilfe des Zertifikats an. Sollte es hierbei zu einer Fehlermeldung kommen, so re-importiert ihr das zuvor exportierte Zertifikat in den Browser (zumindest beim Chrome war das die Lösung). | ||

| − | + | == Domain Validieren == | |

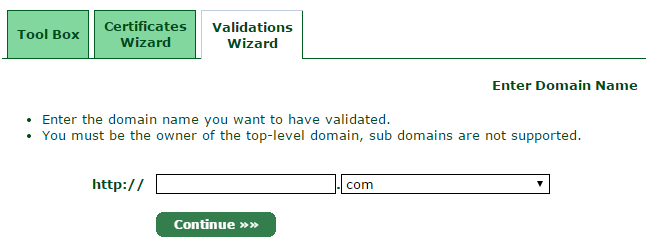

[[Datei:Enter Domain.PNG]] | [[Datei:Enter Domain.PNG]] | ||

Nach der Anmeldung wechselt ihr in das '''Control Panel''' und wählt den '''Validation Wizard'''. Als ''Type'' wählt ihr '''Domain Name Validation''' und geht auf ''Continue''. | Nach der Anmeldung wechselt ihr in das '''Control Panel''' und wählt den '''Validation Wizard'''. Als ''Type'' wählt ihr '''Domain Name Validation''' und geht auf ''Continue''. | ||

| − | |||

Trag die '''Top-Level Domain''' ein, von der ihr der <u>Eigentümer</u> seid! Das heißt eure Anmeldung bei startssl.com muss die gleichen Angaben enthalten wie des Domain-Inhabers. | Trag die '''Top-Level Domain''' ein, von der ihr der <u>Eigentümer</u> seid! Das heißt eure Anmeldung bei startssl.com muss die gleichen Angaben enthalten wie des Domain-Inhabers. | ||

| Zeile 29: | Zeile 16: | ||

Anschließend werdet ihr aufgefordert eine von drei möglichen E-Mail Adressen der Domain auszuwählen. Zur Auswahl stehen: | Anschließend werdet ihr aufgefordert eine von drei möglichen E-Mail Adressen der Domain auszuwählen. Zur Auswahl stehen: | ||

| − | |||

* postmaster@DEINE-DOMAIN.tld | * postmaster@DEINE-DOMAIN.tld | ||

* hostmaster@DEINE-DOMAIN.tld | * hostmaster@DEINE-DOMAIN.tld | ||

* webmaster@DEINE-DOMAIN.tld | * webmaster@DEINE-DOMAIN.tld | ||

| − | |||

Daraufhin erhaltet ihr eine E-Mail mit einem Verification Code. Tragt diesen Code auf der sich öffnenden Seite ein. Die Validierung ist 30 Tage gültig. | Daraufhin erhaltet ihr eine E-Mail mit einem Verification Code. Tragt diesen Code auf der sich öffnenden Seite ein. Die Validierung ist 30 Tage gültig. | ||

| + | [[Datei:Certificates Wizard.png]] | ||

| − | + | == Domain Zertifikat erstellen == | |

| − | + | ||

| − | + | ||

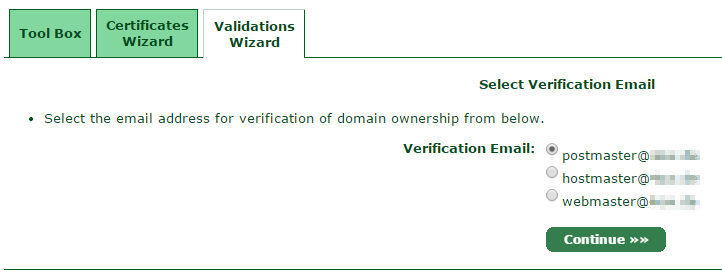

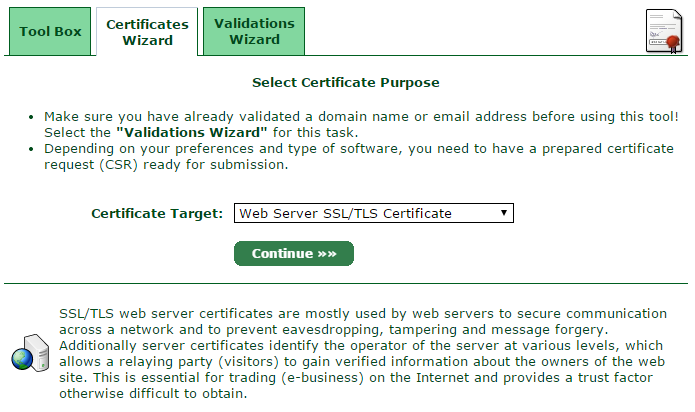

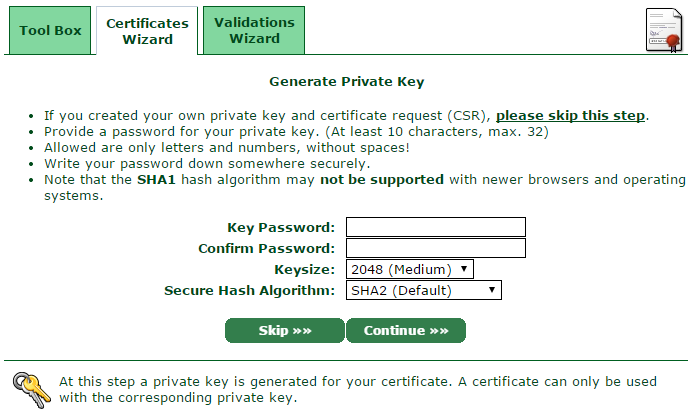

Geht auf '''Certificates Wizard''' und wählt dort '''Web Server SSL/TLS Certificate''' aus und generiert den Private Key. Tragte ein sicheres zwischen 10 und 32 Zeichen langes Passwort ein, das ihr euch merkt. ''Keysize ''und den ''Secure Hash Algorithm'' kann wie voreingestellt übernommen werden. | Geht auf '''Certificates Wizard''' und wählt dort '''Web Server SSL/TLS Certificate''' aus und generiert den Private Key. Tragte ein sicheres zwischen 10 und 32 Zeichen langes Passwort ein, das ihr euch merkt. ''Keysize ''und den ''Secure Hash Algorithm'' kann wie voreingestellt übernommen werden. | ||

| − | [[ | + | [[Datei:Certificates Wizard Key-Password.png]] |

Anschließend erhaltet ihr den '''Privaten RSA Key''', diesen kopiert ihr in einen Editor (nicht Office!) und speichert diesen anschließend im ASCII Format. | Anschließend erhaltet ihr den '''Privaten RSA Key''', diesen kopiert ihr in einen Editor (nicht Office!) und speichert diesen anschließend im ASCII Format. | ||

| + | [[Datei:RSA ssl.key.png]] | ||

| − | |||

Weiter mit Continue und zur Auswahl der Domain. | Weiter mit Continue und zur Auswahl der Domain. | ||

| + | Wählt eine der zuvor validierten Domains aus und geht auf Continue. | ||

| − | + | [[Datei:Key-einer-Domain-zuweisen.png]] | |

| − | [[ | + | Als Subdomain bietet sich hier die www an. |

| + | |||

| + | [[Datei:Subdomain angeben.png]] | ||

Der Zertifikat wird nun für die Domain inkl. Subdomain erstellt. | Der Zertifikat wird nun für die Domain inkl. Subdomain erstellt. | ||

| − | |||

| − | |||

Noch einmal alles kontrollieren und das Zertifikat erstellen lassen, dieses ist nun ein Jahr gültig. Speichert das Zertifikat wie angegeben als Plain Text im ASCII Format. Für die Installation auf einem Webserver wie Uberspace.de solltet ihr euch '''auch''' das '''intermediate''' und '''root''' CA wie angegeben sichern. | Noch einmal alles kontrollieren und das Zertifikat erstellen lassen, dieses ist nun ein Jahr gültig. Speichert das Zertifikat wie angegeben als Plain Text im ASCII Format. Für die Installation auf einem Webserver wie Uberspace.de solltet ihr euch '''auch''' das '''intermediate''' und '''root''' CA wie angegeben sichern. | ||

| − | [[ | + | [[Datei:Save-Certificate ssl.crt.png]] |

| − | + | == Zertifikat bei All-inkl.com in KAS einbinden. == | |

Nachdem Login ins KAS wählt ihr die entsprechende Domain aus und geht in die Bearbeitung. Dort auf SSL Schutz bearbeiten und fügt die Zertifikate ein. | Nachdem Login ins KAS wählt ihr die entsprechende Domain aus und geht in die Bearbeitung. Dort auf SSL Schutz bearbeiten und fügt die Zertifikate ein. | ||

| − | [[ | + | [[Datei:Eingetragenes-Zertifikat-bei-All-inkl..PNG]] |

| + | |||

| + | == Die htaccess im Root Ordner von Contao anpassen == | ||

| + | |||

| + | In der Zeile nach "RewriteBase /" tragt ihr folgendes zwei Zeilen ein. | ||

| + | |||

| + | <source>RewriteCond %{SERVER_PORT} 80 | ||

| + | RewriteRule (.*) https://%{HTTP_HOST}%{REQUEST_URI} [R=301,L]</source> | ||

| + | |||

| + | Damit werden die Anfragen auf Port 80 (http) auf https = ssl umgeleitet. Überprüft ob im weiten Verlauf der htaccess noch RewriteRules existieren die noch auf http://... umleiten und passt diese ebenfalls aus https:// an. | ||

Aktuelle Version vom 20. März 2015, 23:19 Uhr

Wie ihr bei startssl.com ein Domain Zertifikat bekommt, es bei All-inkl.com einbindet und die .htaccess anpasst

Inhaltsverzeichnis

Registrieren und ein E-Mail Zertifikat erstellen

Als ersten Schritt registriert Ihr euch. Hierzu müsst Ihr eure echten Daten angeben, diese müssen mit den Daten der Domain übereinstimmen! Ihr erhaltet ein Browser Zertifikat zur Authentifizierung bei startssl.com. Exportiert dieses Zertifikat (mit Passwort Verschlüsselung!) an einen sicheren Ort. Dieses Zertifikat könnt ihr auch für signierte und verschlüsselte E-Mails verwenden. Meldet euch anschließend bei startssl.com mit Hilfe des Zertifikats an. Sollte es hierbei zu einer Fehlermeldung kommen, so re-importiert ihr das zuvor exportierte Zertifikat in den Browser (zumindest beim Chrome war das die Lösung).

Domain Validieren

Nach der Anmeldung wechselt ihr in das Control Panel und wählt den Validation Wizard. Als Type wählt ihr Domain Name Validation und geht auf Continue. Trag die Top-Level Domain ein, von der ihr der Eigentümer seid! Das heißt eure Anmeldung bei startssl.com muss die gleichen Angaben enthalten wie des Domain-Inhabers.

Anschließend werdet ihr aufgefordert eine von drei möglichen E-Mail Adressen der Domain auszuwählen. Zur Auswahl stehen:

- postmaster@DEINE-DOMAIN.tld

- hostmaster@DEINE-DOMAIN.tld

- webmaster@DEINE-DOMAIN.tld

Daraufhin erhaltet ihr eine E-Mail mit einem Verification Code. Tragt diesen Code auf der sich öffnenden Seite ein. Die Validierung ist 30 Tage gültig.

Domain Zertifikat erstellen

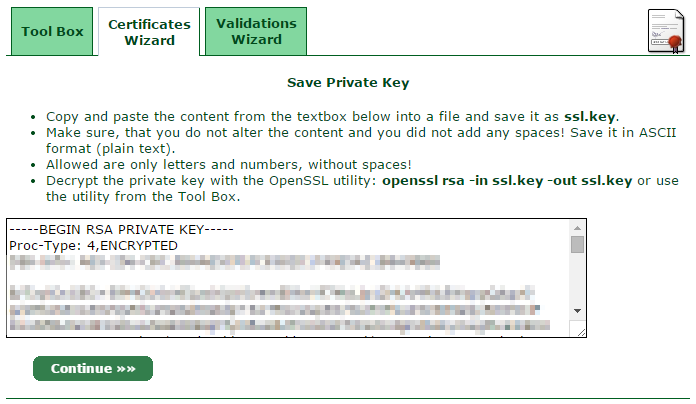

Geht auf Certificates Wizard und wählt dort Web Server SSL/TLS Certificate aus und generiert den Private Key. Tragte ein sicheres zwischen 10 und 32 Zeichen langes Passwort ein, das ihr euch merkt. Keysize und den Secure Hash Algorithm kann wie voreingestellt übernommen werden.

Anschließend erhaltet ihr den Privaten RSA Key, diesen kopiert ihr in einen Editor (nicht Office!) und speichert diesen anschließend im ASCII Format.

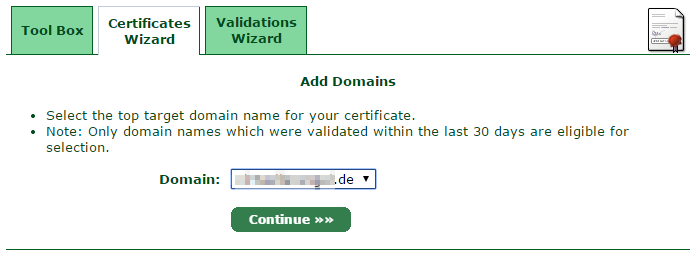

Weiter mit Continue und zur Auswahl der Domain. Wählt eine der zuvor validierten Domains aus und geht auf Continue.

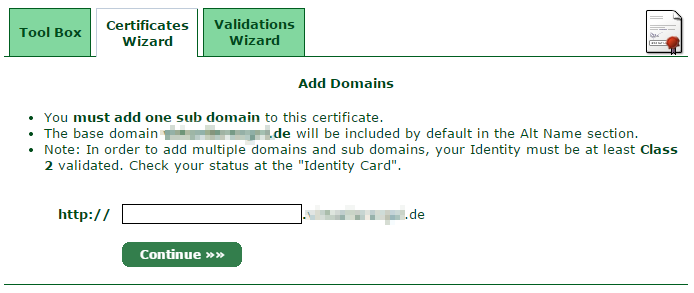

Als Subdomain bietet sich hier die www an.

Der Zertifikat wird nun für die Domain inkl. Subdomain erstellt.

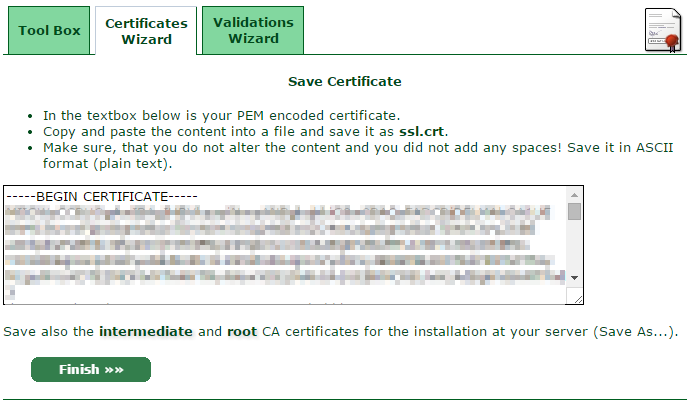

Noch einmal alles kontrollieren und das Zertifikat erstellen lassen, dieses ist nun ein Jahr gültig. Speichert das Zertifikat wie angegeben als Plain Text im ASCII Format. Für die Installation auf einem Webserver wie Uberspace.de solltet ihr euch auch das intermediate und root CA wie angegeben sichern.

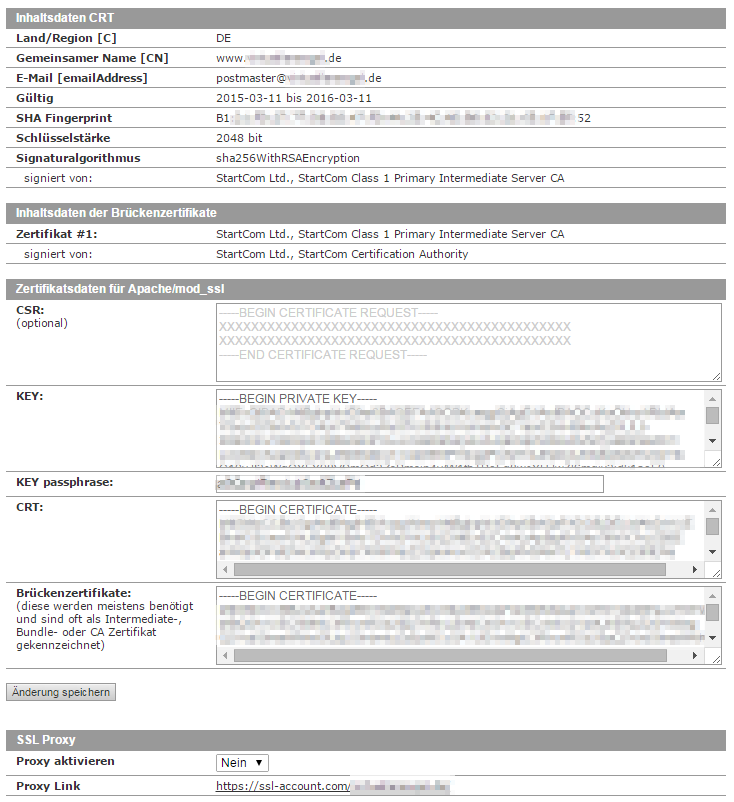

Zertifikat bei All-inkl.com in KAS einbinden.

Nachdem Login ins KAS wählt ihr die entsprechende Domain aus und geht in die Bearbeitung. Dort auf SSL Schutz bearbeiten und fügt die Zertifikate ein.

Die htaccess im Root Ordner von Contao anpassen

In der Zeile nach "RewriteBase /" tragt ihr folgendes zwei Zeilen ein.

RewriteCond %{SERVER_PORT} 80 RewriteRule (.*) https://%{HTTP_HOST}%{REQUEST_URI} [R=301,L]

Damit werden die Anfragen auf Port 80 (http) auf https = ssl umgeleitet. Überprüft ob im weiten Verlauf der htaccess noch RewriteRules existieren die noch auf http://... umleiten und passt diese ebenfalls aus https:// an.